OVHcloud y S2Grupo se alían para fortalecer la soberanía digital y la ciberresiliencia en Europa

La protección de datos y la capacidad de respuesta ante ciberataques se han convertido en prioridades estratégicas en Europa. En este contexto, OVHcloud y S2Grupo han anunciado una alianza con el objetivo de reforzar la soberanía digital y la ciberresiliencia, dos pilares fundamentales en el entorno tecnológico actual.

Esta colaboración busca ofrecer soluciones más robustas para empresas y organizaciones que necesitan proteger su información crítica en un escenario donde las amenazas digitales son cada vez más sofisticadas.

Soberanía digital como prioridad

Uno de los principales enfoques de esta alianza es garantizar que los datos se gestionen bajo normativas europeas, asegurando mayor control, transparencia y cumplimiento regulatorio. La soberanía digital permite a las empresas saber dónde están sus datos, quién los gestiona y cómo se protegen.

Ciberresiliencia frente a nuevas amenazas

Más allá de prevenir ataques, la ciberresiliencia implica la capacidad de resistir, responder y recuperarse ante incidentes de seguridad. La integración de tecnologías avanzadas permitirá detectar amenazas en tiempo real y reducir el impacto en las operaciones.

Infraestructura segura y servicios especializados

OVHcloud aporta su infraestructura cloud, mientras que S2Grupo contribuye con su experiencia en ciberseguridad. Esta combinación permite ofrecer soluciones completas que integran protección, monitoreo y respuesta ante incidentes en un solo entorno.

Un paso hacia un ecosistema digital más seguro

La alianza refleja la necesidad de construir entornos digitales más seguros y autónomos, especialmente en un contexto donde la dependencia tecnológica y los riesgos de ciberataques continúan creciendo.

Prepararse para el futuro digital

Las empresas que adopten estrategias basadas en soberanía del dato y ciberresiliencia estarán mejor posicionadas para enfrentar los desafíos tecnológicos actuales y futuros, garantizando continuidad operativa y protección de su información.

Referencia:

Computerworld. (2025). OVHcloud y S2Grupo se alían para reforzar la soberanía digital y la ciberresiliencia en Europa.

https://www.computerworld.es/article/4159732/ovhcloud-y-s2grupo-se-alian-para-reforzar-la-soberania-digital-y-la-ciberresiliencia-en-europa.html

iiNUBE-news

Mantente al día con los sucesos más relevantes del mundo tecnológico: caídas globales, incidentes en la nube, vulnerabilidades de seguridad, tendencias, y avisos importantes para tu negocio.

OVHcloud y S2Grupo se alían para fortalecer la soberanía digital y la ciberresiliencia en Europa

La protección de datos y la capacidad de respuesta ante ciberataques se han convertido en prioridades estratégicas en Europa. En este contexto, OVHcloud y S2Grupo…

10 beneficios clave de llevar tu software a la nube y por qué cada vez más empresas lo están haciendo este 2026

Migrar el software a la nube ya no es solo una tendencia tecnológica, sino una decisión estratégica para empresas que buscan crecer, ser más eficientes y mantenerse

Cómo convertirte en distribuidor de Servidores Virtuales con iiNube y generar ingresos recurrentes

El mercado de la infraestructura en la nube continúa creciendo a un ritmo acelerado, y una de las oportunidades más atractivas para emprendedores y empresas de tecnología…

El backup deja de ser una tarea técnica y se convierte en la base de la resiliencia empresarial

El respaldo de información, conocido tradicionalmente como backup, ha evolucionado de ser una tarea operativa del área de TI a convertirse en un pilar estratégico para la continuidad y resiliencia empresarial…

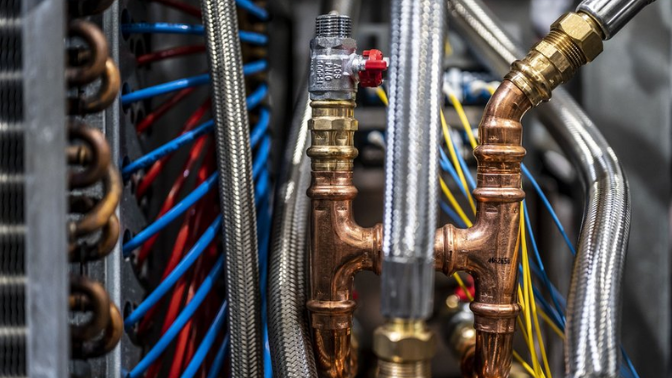

La nueva generación de infraestructura Bare Metal impulsa soberanía del dato y alta densidad tecnológica

La evolución de los centros de datos y la creciente necesidad de control sobre la información están impulsando una nueva etapa en la infraestructura tecnológica empresarial…

La nueva generación de infraestructura Bare Metal impulsa soberanía del dato y alta densidad tecnológica

La evolución de los centros de datos y la creciente necesidad de control sobre la información están impulsando una nueva etapa en la infraestructura tecnológica empresarial…

¿Te hackearon la cuenta? Esto es lo que debes hacer en los primeros 15 minutos

Ser víctima de un hackeo puede generar pánico, pero los primeros 15 minutos son clave para minimizar daños y recuperar el control. Especialistas en seguridad digital advierten que..

Operación internacional logra cerrar LeakBase, una de las plataformas más usadas para vender datos robados

Una operación internacional coordinada entre diferentes agencias de seguridad logró desmantelar LeakBase, una plataforma en línea conocida por facilitar la venta y distribución de…

Las principales tendencias de Cloud Computing que definirán el futuro digital

La computación en la nube se ha convertido en el eje central de la transformación tecnológica empresarial. Ya no se trata solo de almacenar información, sino de construir infraestructuras…

Notepad++ fue hackeado durante meses: recomiendan actualizar de inmediato

Una reciente alerta de seguridad reveló que Notepad, una de las aplicaciones más básicas y utilizadas en sistemas Windows, habría estado expuesta a una vulnerabilidad…

Ciberseguridad 2026: Google Cloud apuesta por la IA y la resiliencia digital

La ciberseguridad se perfila como uno de los ejes más críticos para 2026, y Google Cloud ha dejado claro que su estrategia estará centrada en la Inteligencia Artificial y la resiliencia…

El Pentágono apuesta por una fuerza de Inteligencia Artificial total para el futuro de la defensa

El Pentágono ha dado un paso decisivo hacia el futuro al anunciar su apuesta por una fuerza de Inteligencia Artificial (IA) total, con el objetivo…

La soberanía digital se consolida como una de las principales preocupaciones tecnológicas

La soberanía digital se ha convertido en un tema central para gobiernos, empresas y organizaciones a nivel global. El control sobre los datos, la infraestructura tecnológica…

Alerta de seguridad: hackers pueden ejecutar código malicioso usando archivos WinRAR manipulados

Especialistas en ciberseguridad han alertado sobre una vulnerabilidad crítica en WinRAR que permite a los atacantes ejecutar código…

La nube híbrida seguirá ganando terreno en 2026 y se consolida como la opción preferida de las empresas

La nube híbrida se perfila como uno de los modelos tecnológicos más relevantes para 2026, impulsada por la necesidad de las…

La ciberseguridad, la IA y la nube marcarán la agenda de seguridad electrónica en 2026

La ciberseguridad, la Inteligencia Artificial (IA) y la computación en la nube se consolidarán como ejes estratégicos de la seguridad electrónica en 2026, de acuerdo con…

10 beneficios clave de llevar tu software a la nube y por qué cada vez más empresas lo están haciendo este 2026

Migrar el software a la nube ya no es solo una tendencia tecnológica, sino una decisión estratégica para empresas que buscan crecer, ser más eficientes y mantenerse competitivas en un entorno digital cada vez más exigente. La adopción de soluciones cloud permite optimizar recursos, mejorar la seguridad y preparar la operación para el futuro.

A continuación, te compartimos los 10 principales beneficios de mover tu software a la nube:

1. Reducción de costos operativos

La nube elimina la necesidad de invertir en servidores físicos, mantenimiento y actualizaciones constantes, permitiendo pagar solo por los recursos que realmente se utilizan.

2. Escalabilidad inmediata

Las empresas pueden aumentar o reducir recursos según su demanda, sin interrupciones ni inversiones adicionales en infraestructura.

3. Mayor disponibilidad del servicio

Los sistemas en la nube están diseñados para operar 24/7, garantizando continuidad operativa y acceso constante a la información.

4. Seguridad avanzada de la información

La nube incorpora respaldos automáticos, cifrado de datos y monitoreo continuo, reduciendo el riesgo de pérdida de información.

5. Acceso remoto y movilidad

Los usuarios pueden acceder al software desde cualquier lugar y dispositivo autorizado, facilitando el trabajo remoto y la colaboración.

6. Actualizaciones automáticas

Las mejoras y parches se aplican sin afectar la operación, manteniendo el sistema siempre actualizado y seguro.

7. Mejor rendimiento y estabilidad

La infraestructura cloud ofrece mayor capacidad de procesamiento, reduciendo caídas, lentitud y fallos del sistema.

8. Implementación rápida

Mover una aplicación a la nube es mucho más ágil que desplegar infraestructura tradicional, acelerando la puesta en marcha de nuevos proyectos.

9. Continuidad del negocio ante incidentes

Ante fallas, desastres o interrupciones locales, la nube permite mantener la operación activa gracias a respaldos y redundancia.

10. Preparación para el crecimiento futuro

La nube es la base para integrar nuevas tecnologías como automatización, inteligencia artificial y análisis avanzado de datos.

¿Quieres subir tu operación a la nube?

Si estás listo para llevar tu software y tus procesos a la nube, contacta a nuestros distribuidores certificados NUBE, quienes te acompañarán en cada etapa del proceso con soluciones cloud seguras, escalables y adaptadas a tu negocio.

Cómo convertirte en distribuidor de servidores virtuales con iiNube y generar ingresos recurrentes

El mercado de la infraestructura en la nube continúa creciendo a un ritmo acelerado, y una de las oportunidades más atractivas para emprendedores y empresas de tecnología es la reventa de Servidores Virtuales (VPS). Con iiNube, este modelo se transforma en una alternativa rentable, escalable y de bajo riesgo para quienes buscan expandir su portafolio de servicios digitales.

Hoy, miles de negocios requieren servidores confiables para operar sistemas administrativos, aplicaciones empresariales, bases de datos y plataformas en línea. Convertirse en distribuidor permite cubrir esa necesidad mientras se construye un ingreso mensual recurrente.

Un modelo de negocio basado en recurrencia

A diferencia de las ventas únicas, la reventa de Servidores Virtuales permite generar ingresos constantes gracias a planes mensuales o anuales. Esto brinda estabilidad financiera y la posibilidad de escalar conforme aumenta la cartera de clientes.

Infraestructura profesional sin inversión inicial elevada

Con iiNube no es necesario adquirir hardware ni preocuparse por mantenimiento físico. Toda la infraestructura se encuentra en centros de datos de alto rendimiento, con monitoreo 24/7, redundancia eléctrica y conectividad de alta disponibilidad.

Beneficios de revender Servidores Virtuales con iiNube

- Escalabilidad inmediata: los recursos pueden ampliarse según la demanda del cliente sin interrupciones.

- Soporte especializado: el equipo técnico de iiNube respalda a los distribuidores en configuración, migraciones y seguimiento.

- Seguridad avanzada :cifrado de datos, respaldos automáticos y monitoreo continuo protegen la información crítica.

- Alta disponibilidad: infraestructura diseñada para operar 24/7 con mínimos tiempos de inactividad.

- Control total del servicio: el distribuidor define precios, planes y estrategias comerciales.

- Compatibilidad empresarial: ideal para sistemas administrativos, ERPs, aplicaciones contables, CRM y plataformas web.

- Ingreso recurrente: modelo perfecto para construir flujo de efectivo constante.

- Sin costos de mantenimiento físico: no hay inversión en servidores locales ni gastos de reparación.

- Implementación rápida: activación en minutos y despliegue ágil para nuevos clientes.

- Marca y crecimiento profesional: permite posicionarse como proveedor tecnológico confiable en el mercado.

Una oportunidad alineada al futuro digital

La demanda de soluciones en la nube seguirá creciendo conforme más empresas digitalicen sus operaciones. Convertirse en distribuidor de Servidores Virtuales no solo representa una oportunidad económica, sino también una forma de integrarse al ecosistema tecnológico del futuro.

Da el siguiente paso con iiNube

Si buscas iniciar o fortalecer tu negocio tecnológico, convertirte en distribuidor certificado iiNube te permitirá ofrecer infraestructura sólida, segura y escalable a empresas que necesitan estabilidad digital.